¿Qué es la CiberDefensa con IA?

La ciberseguridad defensiva con IA combina técnicas avanzadas de aprendizaje automático con protocolos de seguridad tradicionales para anticipar, detectar y neutralizar amenazas digitales antes de que causen daño.

A diferencia de los sistemas basados en firmas estáticas, los modelos de IA analizan patrones de comportamiento en millones de eventos por segundo, identificando anomalías que escapan al ojo humano.

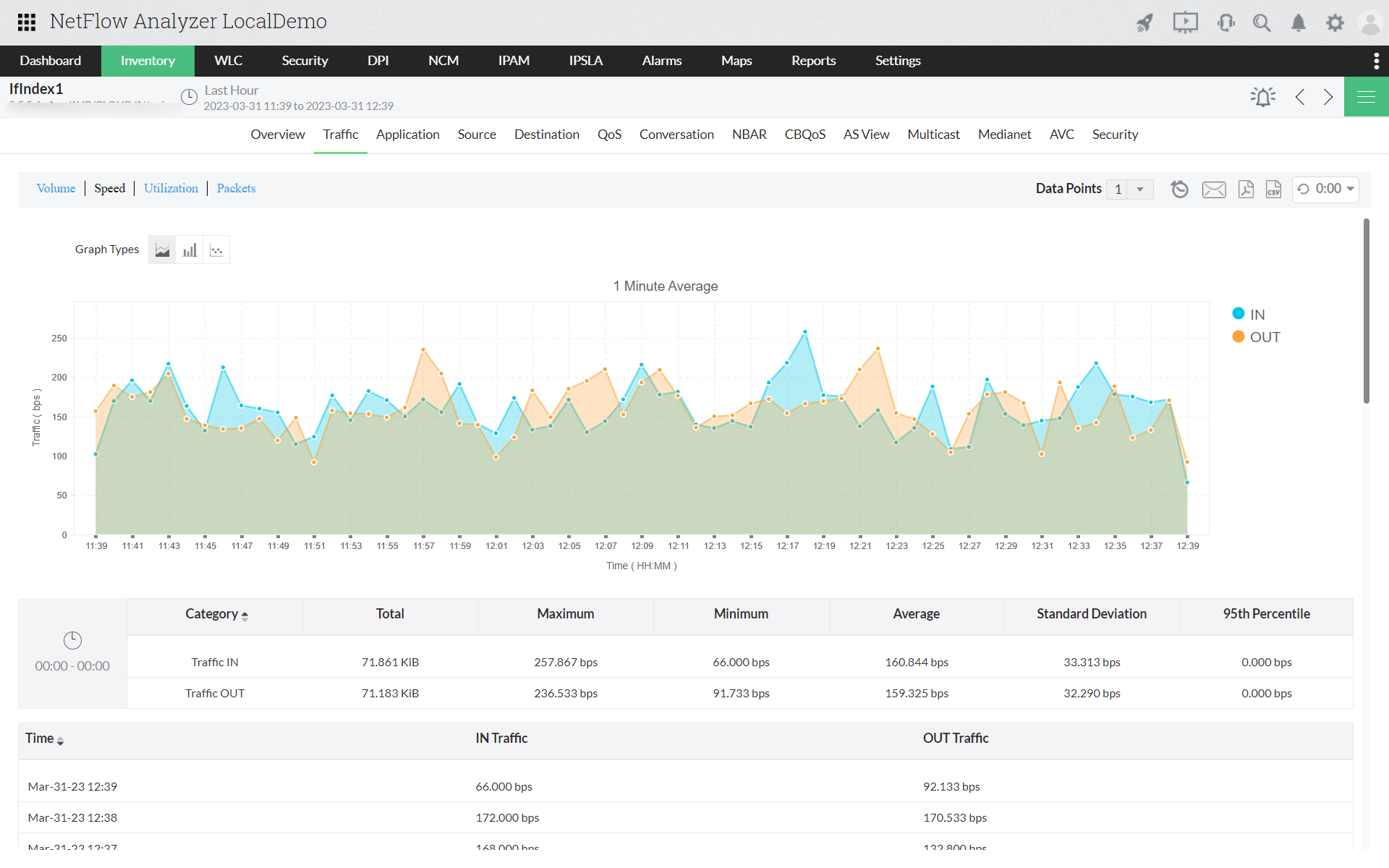

- Detección de Anomalías Identifica comportamientos inusuales en el tráfico de red comparando con líneas base dinámicas.

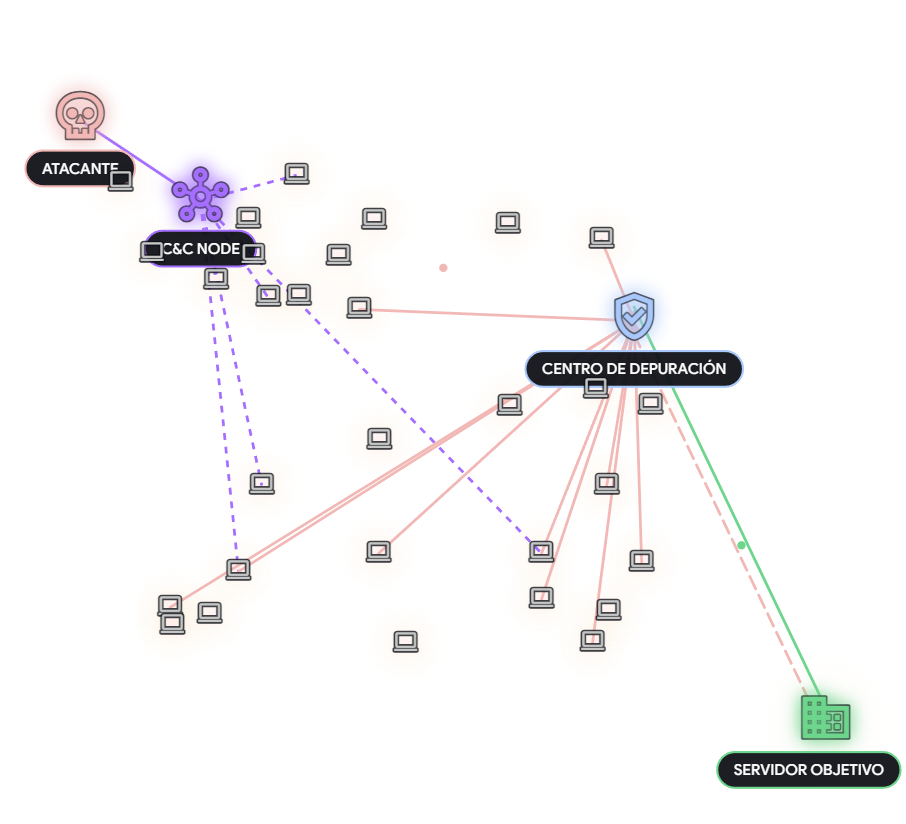

- Respuesta Automática Aísla endpoints comprometidos y bloquea vectores de ataque sin intervención humana.

- Análisis Predictivo Anticipa ataques basándose en inteligencia de amenazas globales y contexto local.

- Reducción de Falsos Positivos Los modelos aprenden continuamente para afinar la precisión de las alertas.

Dashboard de monitoreo de red en tiempo real (IMAGEN DE REFERENCIA)

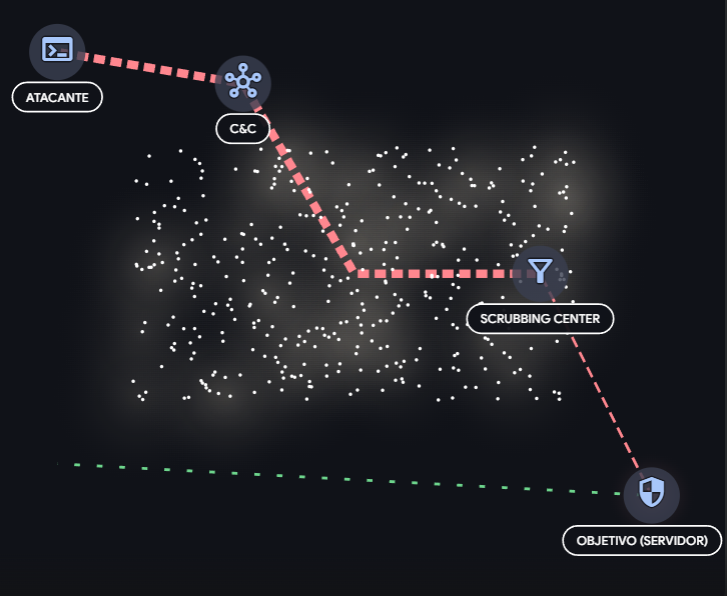

Mapa de calor de tráfico / detección de intrusiones (IMAGEN DE REFERENCIA)